교통민원24와 유사한 가짜 사이트 접속 유도…주민등록번호 등 개인정보 요구

2차로 피해자 스스로 악성앱 설치토록 안내해 카드·은행계좌 등 금융정보 탈취

악성앱 설치시 착·발신 등에 과도한 권한 요구하며 휴대전화 통제권 장악

[신소희 기자] 최근 '가짜 안전거래 사이트'를 만들어 돈을 가로채가는 피싱 범죄가 기승을 부리고 있다. 사기를 방지하기 위해 만들어진 '안전거래 시스템'을 역이용해 피해자들을 믿게 만들어 사기를 치는 수법이다. 네이버페이 등 유명 결제 플랫폼을 똑같이 모방한 탓에 피해가 늘어나고 있어 주의가 필요하다.

중고거래 카페에 올라온 페이 알고보니 가짜

직장인 A씨는 얼마 전 섬뜩한 경험을 했다. 평소 자주 이용하는 쿠팡을 사칭한 스미싱 범죄 표적이 된 것이다. A씨에게 최근 ‘로켓배송 지연 안내’라고 보낸 문자가 왔다. 발신자는 자신을 쿠팡맨이라고 소개하며 A씨를 안심시켰다. 마침 쿠팡 배송을 기다리고 있던 A씨는 크게 의심하지 않았다. 발신자는 곧바로 속내를 드러냈다. 그는 A씨에게 정확한 배송을 명목으로 문자에 첨부된 링크 클릭을 요구했다. 이에 수상함을 느낀 A씨가 발신자에게 전화했으나 연결이 되지 않았다. A씨는 뒤늦게 인터넷 카페 등을 통해 최근 쿠팡을 사칭한 스미싱이 늘고 있다는 글들을 보고 가슴을 쓸어내렸다. 스미싱은 문자메시지를 이용한 피싱이다.

서울에 사는 B씨는 네이버페이나 카카오페이 등 간편결제 서비스를 즐겨 이용한다. 그는 서비스 이용 시마다 결제 내역을 메일로 받아보고 있다. 그는 최근 수상한 메일 한 통을 받았다. ‘네이버 페이 결제 내역을 안내해드립니다’라는 제목은 똑같았으나 발신자 주소에 정상 발신 주소와 유사한 다른 주소가 기재됐다. B씨는 “가령 정상 발신자가 naver.com이라고 하면 가짜 메일에는 ‘nidinaver.com’이 적혀있었다”라고 말했다. 가짜 메일은 정확한 결제 내역 확인을 위해서는 첨부된 결제 내역 확인버튼을 누르도록 안내하고 있었다. B씨는 “바로 가짜 메일을 삭제했지만 피싱범이 유도한 대로 버튼을 누르면 개인정보가 유출됐을 것으로 생각하니 아찔하다”라며 몸서리쳤다.

피싱 범죄가 빠르게 진화하고 있다. 비대면 거래가 늘면서 택배 안내 문자 등을 사칭하거나 네이버페이 등 유명 페이 서비스로 위장한 사이트를 악용하는 수법으로 발전했다. A씨와 B씨 모두 평소 사용하는 서비스를 사칭한 피싱의 타깃이 된 사례다. 피싱 사기를 노린 범죄세력은 네이버페이, 쿠팡 로켓배송 등의 안정적이고 신뢰성있는 서비스에 의심이 적다는 소비자들의 심리를 교묘히 악용하고 있는 것이다. 자칫 눈뜨고도 당하는 세상이 됐다.

과거에는 불특정 다수에게 전화를 걸어 돈을 가로채는 보이스피싱이 많았다. 하지만 최근에는 비대면 거래나 결제가 늘면서 유명 서비스의 가짜 사이트 연결을 유도해 돈이나 개인정보를 탈취하는 피싱 범죄가 기승을 부리고 있다. 보이스피싱 범죄는 정부와 금융권의 적극적인 예방 홍보 덕분에 그 수법이 널리 알려지면서 효과가 떨어지면서 문자 혹은 메시지를 활용한 피싱이 크게 늘고 있다는 게 보안당국의 전언이다.

실제로 방송통신위원회와 한국인터넷진흥원(KISA)에 따르면 올 상반기 음성 스팸은 942만건으로 전기 대비 20.3%(240만 건) 줄었다. 반면 문자 스팸은 총 799만건으로 전기 대비 26.0%(165만건) 늘어났다. 문자 스팸은 가짜 사이트 클릭이나 개인정보 입력을 유도하는 등 피싱 범죄의 주요 수단이다.

최근에는 중고거래 사이트에서 안심결제를 사칭한 피싱 범죄가 빠르게 늘고 있다. 이들은 사기를 의심하는 경우에 대비해 먼저 안전결제를 제안하는 등 치밀함을 보인다. 이들이 피해자에게 보내는 안전결제 사이트는 교묘하게 위장된 가짜 사이트다.

C씨의 경우도 안전거래로 위장한 피싱에 걸려든 사례다. 그는 중고거래 카페에서 안마의자를 알아보던 중 네이버 본인 인증까지 받았다는 판매자와 연결됐다. 이 판매자는 안전결제를 제안하면서 naver.pay로 시작하는 온라인 주소를 보냈다. A씨가 접속한 안전결제 사이트는 모양새부터 배너광고까지 네이버페이 결제 화면과 똑같았다.

의심을 지운 C씨는 배송지, 휴대전화 번호 등 개인정보를 입력한 후 사이트에 적힌 계좌로 60만원을 입금했다. 하지만 해당 사이트는 주소와 화면을 유사하게 만든 가짜 사이트였다. 이날 하루에만 이 사이트에 속아 피해를 봤다는 사람이 10명이 넘었다. B씨는 “(가짜 사이트에 기재된) 입금자명에 받은 사람의 이름과 네이버페이가 함께 명기돼 믿지 않을 수 없다"고 분통을 터트렸다.

전문가들은 유명 서비스를 도용한 피싱 범죄의 증가를 우려하고 있다. 이에 따른 사회적 손실 역시 크다는 것이다.

한 보안 전문가는 “네이버, 카카오페이 등 유명 페이 서비스를 도용하거나 쿠팡 등을 가장해 돈을 가로채거나 개인정보, 금융정보 등을 유출하는 피해가 발생하고 있다”라며 “직접적인 피해뿐만 아니라 유출된 개인정보 등으로 보이스피싱 등 2차 피해가 우려된다”라고 말했다.

“악성앱 누르자 순식간에 그놈 폰이 됐다”

[경찰청교통민원24] 2022년 2월 25일 교통법규위반 범칙금 안내 공지. 최근 자차족(族) A씨에게 날아온 문자 내용이다. 해당일에 차를 운전했던 A씨는 의심할 겨를도 없이 문자 속 링크를 클릭했다. A씨의 클릭과 동시에 그의 휴대폰은 ‘경찰청교통민원24’ 사이트로 연결됐다. 하지만 이는 정상 사이트와 유사하게 제작된 가짜였다. 가짜사이트는 범칙금 납부를 위해 카드정보 등 금융정보 입력을 요구했다. 순간 미심쩍은 마음이 든 A씨는 포털을 통해 정상적인 교통민원24에 접속한 뒤에야 자신이 피싱 범죄의 대상이 됐다는 사실을 깨달았다.

피싱범죄가 간편결제 서비스, 택배 배송는 물론 공공기관까지 사칭하며 빠르게 피해사례가 늘고 있다. 특히 경찰, 보건소 등 공공기관을 사칭하는 경우 의심을 할 확률이 낮아 많은 피해가 우려되는 상황이다. 문자 메시지 속 링크를 통해 악성앱까지 설치하는 경우 이름, 주민등록번호 등 개인정보는 물론 은행 계좌 등 금융정보까지 탈취당할 위험이 높다.

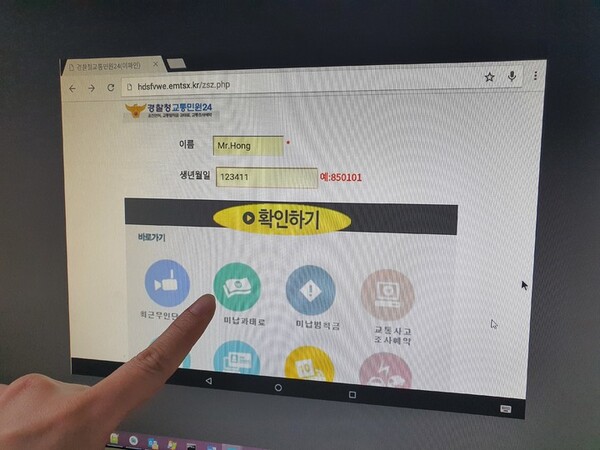

◆교통민원24 사칭한 피싱 사이트…개인정보 입력창 제외하면 이미지로 눈속임

이 같은 피싱범들의 수법을 알아보기 위해 서울 강서구에 위치한 잉카인터넷 시큐리티대응센터(ISARC)를 찾았다. 이곳에서 센터 요원들과 함께 최근 흔하게 사용되는 교통 범칙금 피싱을 테스트용 휴대전화에서 시연해봤다.

휴대전화로 전송된 ‘[Web발신] [교통민원24] 법규위반 과속운전 자동차 벌점보고서’ 문자 메시지에는 인터넷 주소(링크)가 함께 포함됐다. 이 링크에 접속하자 곧바로 ‘경찰청 교통민원24’로 위장한 피싱사이트로 연결됐다. 정상 사이트와 비교해도 한눈에 둘의 차이를 발견하기는 어려웠다.

가장 큰 차이는 가짜사이트의 경우 개인정보를 입력하는 메뉴를 제외하면 모든 메뉴가 실제 클릭되지 않는 이미지라는 것이다. 시연을 주도한 김만기 잉카인터넷 시큐리티대응센터 프로는 “피싱범도 빠르게 피해자를 속이고 금전적 이득을 취해야 하므로 (시간 단축을 위해)개인정보 입력메뉴 등만 실제 작동하게 만드는 것”이라며 “공지사항 등과 같은 메뉴는 눈속임용으로 이미지로 대체하는 것이 피싱앱의 수법”이라고 분석했다.

이 가짜 사이트는 이름, 휴대전화 번호, 생년월일 등 개인정보 입력을 요구했다. 피싱범이 의도한 대로 개인 정보를 입력하면 교통법규 위반 통지서라는 사이트로 바뀌면서 교통민원24라는 앱을 다운로드하는 버튼이 생성된다. 이는 피싱범들이 만들어낸 가짜 앱으로 피싱 사이트의 안내에 따라 해당 앱을 클릭하면 교통민원24로 위장한 악성앱이 설치된다. 피해자 스스로 피싱 사용될 앱을 설치토록 유도하는 것이다. 설치된 악성앱을 실행하면 전화, 문자 등을 언제나 보내고 받을 수 있도록 하는 등의 과도한 권한을 요구하는 창이 뜬다.

김만기 프로는 “통상적으로 모바일 앱이 전화, 문자 메시지 등에 대한 전송권한을 요구하는 경우는 적다”라며 “상시 전화, 문자메시지 등에 대한 권한을 앱이 가져갈 수 있도록 하는 것은 피싱앱으로 의심해야 한다”라고 지적했다.

◆악성앱 설치 유도해 금융정보 등 추가 탈취…휴대전화 통제권 획득해 피해자 농락

가짜 앱은 개인정보 탈취에 그치지 않고 피해자의 금융정보까지 노렸다. 이 악성앱은 피해자의 교통범칙금 확인과 납부를 빌미로 면허증과 같은 신분증 촬영을 요구했다. 또 신용카드나 은행계좌번호와 같은 금융정보 등의 입력도 유도했다. 신용카드의 경우 CVC번호, 비밀번호, 유효기간 등 온라인 결제 상에서 필요한 모든 정보를 요구하는 치밀함을 보였다.

김 프로는 “피해자가 입력한 모든 정보는 한 번에 피싱범에게 전송된다”라며 “악성 앱에 허용된 권한으로 피해자 휴대전화로 전송되는 문자 메시지를 피싱범이 확인하는 등의 접근도 가능하다”라고 설명했다. 이처럼 한번 악성 앱에 장악된 휴대전화는 좀처럼 피싱범의 손아귀를 벗어나기 힘들다.

만약 금융정보를 요구하는 악성앱이 미심쩍어 고객센터나 상담센터에 전화하는 경우 피싱을 피해 갈 수 있을까. 이 경우에도 일부는 피싱범에게 재차 속아 넘어가는 경우가 발생한다.

그는 “아직 일부이기는 하지만 악성 앱을 설치하는 순간 휴대전화의 착·발신 권한 탈취는 물론 발신자표시 조작까지 가능하다”라며 “가령 피해자가 경찰청 민원센터에 전화할 경우 피싱범이 이를 가로채 경찰인 척 속이고, 금융정보 등을 탈취하는 사례도 발생하고 있다”고 경고했다.